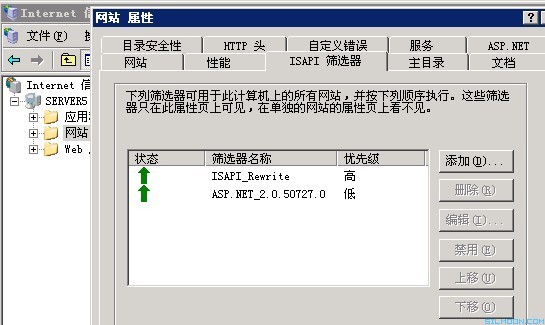

或者保证ISAPI_Rewrite下面的httpd.ini有下图选择的两行规则也行!这样就能防止这两个IIS漏洞了,是要这两条规则有效就行了,ISAPI_Rewrite目录下面的httpd.ini是全局配置文件,会应用到所有网站,这样会防护所有网站不受漏洞攻击。

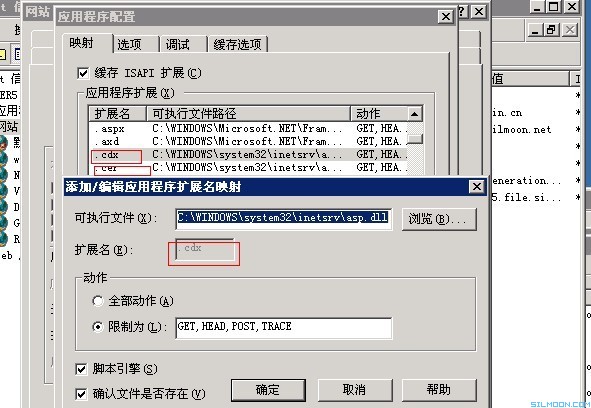

我们再说一下这个漏洞(下图),只要一个文件有(.asp)后面再带上分号(;)后面再带上一个随意字符加上扩展名如(cao.asp;ca.jpg)这个文件Windows会当成jpg图像文件,但是这种文件在IIS中会被当成asp运行,(cao.asp;ca.jpg)这个文件IIS会识别成(cao.asp),分号以后的东西忽略了- -。所以说(cao.asp;.jpg)这样的文件名也行!

补丁包里面有一个图片,把法放到各个站点下面,如果有人利用这个漏洞的话!会看到这张图片!

原理:在Windows中要搜索多个文件是使用分号(;)进行分割的,如果这个文件本身带有分号怎么?- -。哈哈系统就不能搜索这种文件的!下图,明明有这个h.asp;kk.jpg这个文件,在Windows搜索中会被当成h.asp和kk.jpg这两个文件来搜索,这是Windows的一个设计不当,应该说不应该让分号(;)做文件名的!

但是要知道cdx、cer等等等等文件都是asp的映射!所以aaa.cdx;kk.jpg都会被当成asp运行!如果这些映射没有删除都会被利用,用上面的方法这些都会变得安全!

下图是ASP目录漏洞,只要目录名为xxxx.asp这个目录下面的所有文件都会被当成asp文件运行。这是asp目录漏洞

如果无法加载,请给予IIS_Rewrite文件夹network和network service只读权限!